La actividad de grupos de ransomware en América Latina se incrementó este año respecto al anterior, con un aumento de ataques dirigidos a los ámbitos corporativos y gubernamentales.

Uno de los principales desafíos a enfrentar en el futuro cercano será el aumento de las campañas de spearphishing (dirigidas apuntando a un objetivo específico). Deberá tenerse en cuenta el aumento de los riesgos asociados al mayor del uso de las tecnologías en el periodo pospandemia, y la necesidad de mejorar el nivel de concientización de colaboradores de las empresas en todos los niveles.

La implementación de ciberseguridad depende del tipo de organización, y conforme a las encuestas realizadas del ESET Security Report hay problemáticas en las que existe una convergencia para todo este sector: El robo o fuga de información en las compañías es la que representa la mayor preocupación, con un 66% y que está asociada a un acceso indebido a sistemas, es decir, el aumento de ataques busca explotar alguna vulnerabilidad a través de campañas de phishing dirigido (spearphishing) o la instalación de códigos maliciosos como el ransomware o troyanos de acceso remoto.

Los ciberdelincuentes (grupos o individuos) buscan ganar mayor dinero en menos tiempo y ofertan sus servicios a costos muy accesibles para todo tipo de usuarios, ---desde profesionales-técnicos hasta novatos o personal descontento que busca lucrar con la información de la organización en la que labora---. Por esto se popularizan en el mundo del cibercriminal, generando una oferta y demanda cada vez mayor.

Según ESET Security Report, el 96% de las organizaciones señalaron su preocupación por el ransomware como una amenaza latente, el 21% reconoce haber sufrido un ataque con este tipo de malware en los últimos dos años. De este último grupo, el 77% pudo recuperar su información gracias a las políticas de respaldos con las que cuentan, por el contrario, el 4% afirmó haber pagado para su rescate. Es importante mencionar que el 84% de las organizaciones encuestadas negó estar dispuesta a negociar el pago por el rescate de sus datos.

Este grupo es reconocido es por su lema de asediar la seguridad de la víctima, de ahí su nombre, en inglés siege, que puede traducirse al español como asediar o sitiar. Su modus operandi es extorsionar a la víctima a tal grado de solo dejarle la salida de pagar por el rescate de su información o, en el peor de los casos, venderla en foros de la Dark web o Telegram.

Desde el inicio de sus actividades en febrero de 2022, vinculadas con el grupo de ransomware GhostSec, ha demostrado que no tiene preferencia en sus blancos, pues ha logrado afectar a sectores en todo el mundo tales como atención sanitaria, tecnologías de la información, seguros, contabilidad, derechos y finanzas.

En lo que respecta a su actividad en América Latina, SiegedSec logró obtener documentos de intranet, bases de datos, información de usuarios y detalles de las organizaciones vulneradas en varios sectores en Colombia, con entidades de gobierno y salud entre los más afectados.

SiegedSec es caracterizado porque en todos sus banners para liberación de la información integran un gato como si se tratara de su mascota oficial.

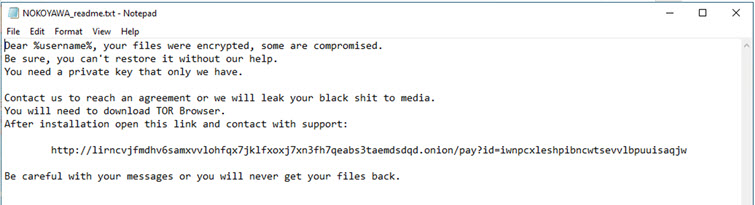

De origen ruso, e iniciada su actividad en febrero del año pasado, se caracteriza porque es el único grupo en utilizar un cifrado de amplia sofisticación (criptografía de curva elíptica, o ECC, por sus siglas en inglés), añadiendo su propia extensión de archivo homónima (NOKOYAWA). Este grupo logró conseguir una enorme cantidad de información, un laboratorio de en el sector de salud de Brasil en lo que va del tercer cuatrimestre del 2023.

Captura de pantalla en donde se puede observar el mensaje del rescate de la información. Fuente: Watchguard.

También conocido como Blackcat; la forma en que opera este grupo desde su aparición en noviembre del2021, es a través del Ransomware-as-a-Service (RaaS, por sus siglas en inglés) debido a que sus ataques no se hacen aleatoriamente o por campañas de tipo spam, sino que, sus objetivos son determinados mediante los asociados con los que cuenta, es decir, que reúnen esfuerzos para realizar ataques a objetivos ya perfilados. Esto hace que su modus operandi sea específico para cada caso de uso, así como las técnicas empleadas durante sus ataques.

A la mitad del 2023, ALPHV publicó información confidencial de la exfiltración de datos de una de las empresas más grandes de México a través de su canal de Telegram, de igual manera el sector público no se vio exento de este ataque.

Logo del grupo ALPHV (Blackcat). Fuente: Itwarelatam.

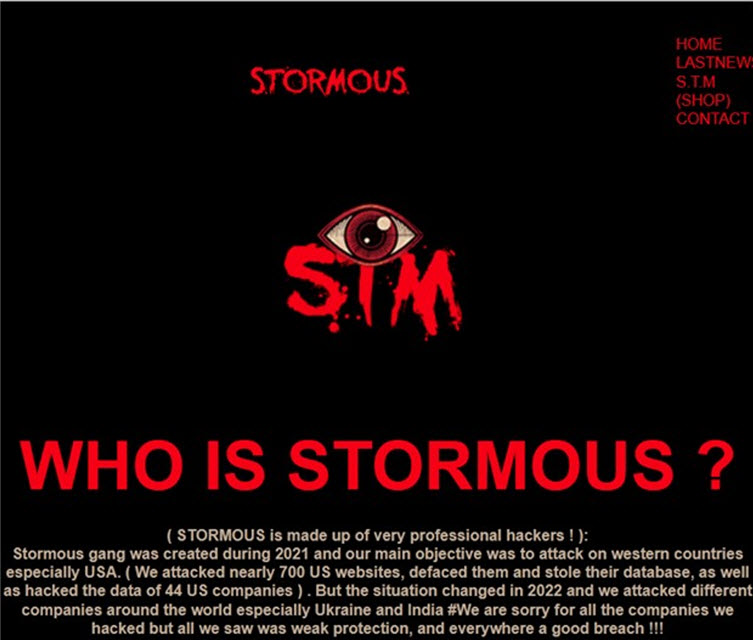

El grupo Stormous tuvo su aparición a mitad del 2021. El grupo, de origen árabe, en un principio publicitaba a través de sus canales en Telegram y en sus foros de la Dark web, ataques hacia Estados Unidos. Debido al conflicto Rusia-Ucrania, sus objetivos se modificaron y a mediados de julio de este año declararon oficialmente asociarse con el grupo de hacktivistas GhostSec para atacar no solo a Estados Unidos, sino también a países de América Latina y entre ellos al gobierno de Cuba.

Captura de pantalla de la Dark web de cuando Stormous cambió su objetivo. Fuente: Portal.cci-entel.cl.

Vice Society:

Fue uno de los grupos con mayor actividad a finales del 2022 y principios del 2023. La mayoría de las incidencias fueron hacia industrias de la educación y atención médica pero también se tiene evidencia de que otro sector al que está apuntando este grupo de ransomware es al manufacturero en países como Brasil, Argentina, Suiza e Israel. Cabe mencionar que han identificado que tienen su propio generador de ransomware personalizado optando por métodos de cifrado más sólidos, lo que significa que el grupo se está preparando para su propia operación de ransomware como servicio (RaaS).

Sitio oficial en la Dark web de Vice Society. Fuente: Tripwire.

A continuación, se enlistarán algunas recomendaciones que pueden ayudar en la protección de la información: